خوش آموز درخت تو گر بار دانش بگیرد، به زیر آوری چرخ نیلوفری را

پیاده سازی Standard Access-list در روتر سیسکو

قبلا در یک پست جداگانه به بررسی ACL یا Access list پرداختیم و به صورت کامل در مورد مبحث ACL صحبت کردیم. در این پست همانطور که از موضوع هم مشخص است، تصمیم داریم در مورد Standard Access-list ها صحبت کنیم. حتما اگر در Access list ها نیاز به آگاهی دارید به لینک زیر مراجعه کنید:

ACL یا Access List چیست

ویژگی های این نوع ACL :

standard Access-list عموما در نزدیکی مقصد استفاده می شود(اما نه همیشه).

در standard access-list کل شبکه یا sub-network، Deny می شود.

Standard access-list از Range شماره های 1-99 و 1300-1999 استفاده می شود.

Standard access-list تنها با IP address سورس اجرا شده و کار می کند.

اگر numbered access list در Standard access-list مورد استفاده قرار گیرد، حتما می دانید که Rule های access list حذف نمیشوند. اگر یکی از rule ها حذف شودف کل access-list حذف می شود.

گر named access list با standard Access-list مورد استفاده قرار گیرد، این flexibility وجود دارد که rule از access-list حذف کنید.

توجه داشته باشید که Standard Access-list در مقایسه با extended access-list کمتر مورد استفاده قرار می گیرد. زیر به کل IP protocol اجازه یا آن را رد می کند و این هم به دلیل این است که نمی تواند ترافیک پروتکل ها را تشخیص دهد.

خب، حالا با ارائه این توضیحات به سراغ پیکربندی آن می رویم:

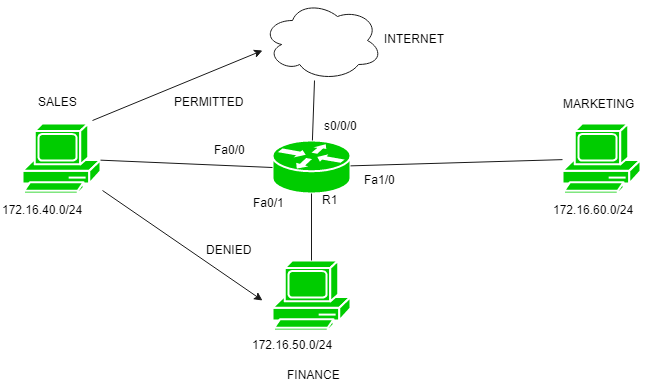

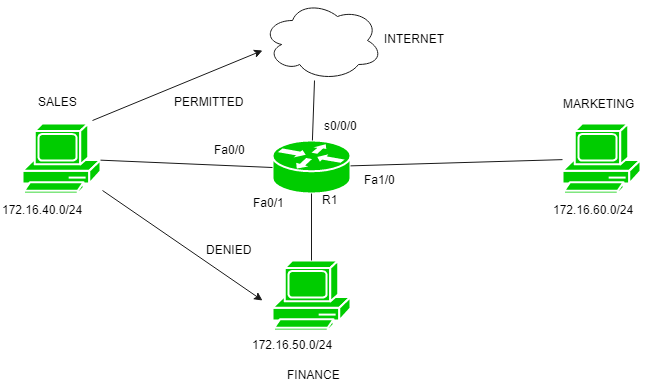

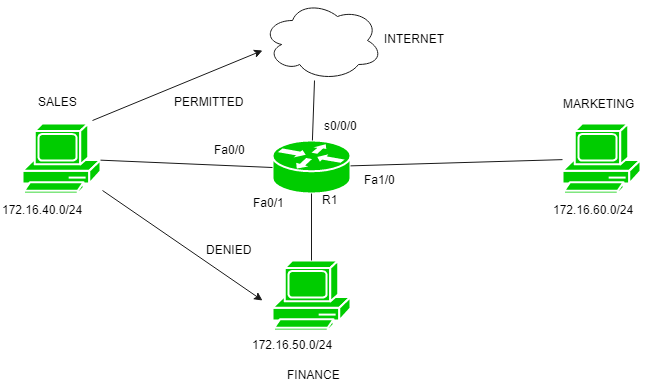

لطفا سناریوی تصویر بالا را در نظر داشته باشید یا حتی می توانید در نرم افزار Cisco Packet Tracer آن را پیاده سازی کنید.

مثلا سه بخش فروش، مالی و بازاریابی وجود دارد. بخش فروش دارای شبکه 172.16.40.0/24، بخش مالی دارای شبکه 172.16.50.0/24 و بخش بازاریابی دارای شبکه 172.16.60.0/24 هستند. در حال حاضر، میخواهید اتصال را از بخش فروش به بخش مالی Deny کرده و برای سایرین این را Allow کنید.

ابتدا یک numbered standard access – list را برای deny کردن IP از بخش فروش به بخش مالی پیکربندی می کنیم:

در این نوع ACL همانطور که پیشتر هم اشاره شد نمی توانید یک نوع ترافیک خاص را مانند extended access-list، معرفی و آنها را Permit یا Deny کنید. همچنین توجه داشته باشید که از wildcard mask استفاده شده است(یعنی 0.0.0.255 که به معنی Subnet ماسک 255.255.255.0 است) و همچنین شماره number standard access-list، عدد 10 است.

حالا شما باید access-list ایجاد شده را به اینترفیس روتر Apply کنید:

همانطور که می دانید standard access-list به مقصد اعمال می شود و حتی اگر access-list را در نزدیکی مقصد هم اعمال کنید باز هم آنچه که مورد نیاز است برآورده خواهد شد. بنابراین به خروجی fa0 / 1 هم می تواند اعمال شود.

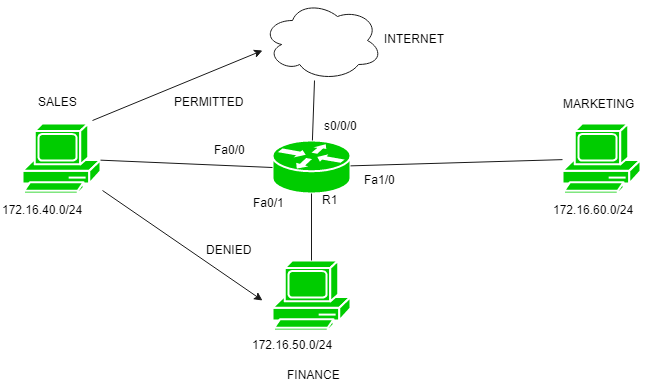

باز هم با توجه به همان تصویر بالا، یک named standard access-list را ایجاد خواهیم کرد:

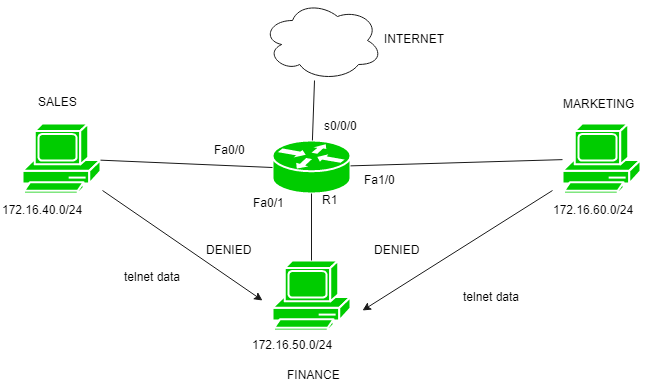

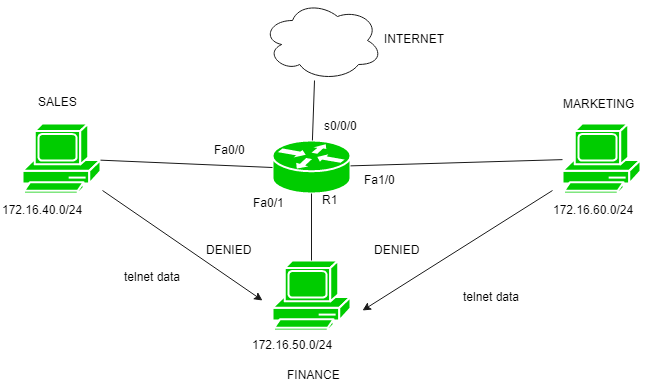

همانطور که مطلع هستید، نمی توانید یک ترافیک خاص را در standard access-list منع یا Deny کنید. اما با استفاده از access list در vty line، می توانید با استفاده از standard access-list اجازه اتصال به شبکه Telnet را Permit یا Deny کنید.

با توجه به شکل فوق، مقلا تصمیم داریم که از هر بخش از شبکه، Telnet به بخش شبکه مالی را Deny کنید. برای پیکربندی همین مورد:

ACL یا Access List چیست

Standard Access-list

این Access-list ها تنها با استفاده از IP address منبع یا سورس ایجاد می شوند. این ACL ها مجموعه کامل پروتکل ها را permit یا deny می کند. این مدل ACL ها ترافیک های بر اساس IP مثلا Https، UDP یا TCP را از هم تشخیص نمی دهند. با استفاده از شماره های 1-99 یا 1300-1999، روتر آن را به عنوان یک standard ACL شناخته و IP address مشخص شده را به عنوان سورس می شناسد.ویژگی های این نوع ACL :

standard Access-list عموما در نزدیکی مقصد استفاده می شود(اما نه همیشه).

در standard access-list کل شبکه یا sub-network، Deny می شود.

Standard access-list از Range شماره های 1-99 و 1300-1999 استفاده می شود.

Standard access-list تنها با IP address سورس اجرا شده و کار می کند.

اگر numbered access list در Standard access-list مورد استفاده قرار گیرد، حتما می دانید که Rule های access list حذف نمیشوند. اگر یکی از rule ها حذف شودف کل access-list حذف می شود.

گر named access list با standard Access-list مورد استفاده قرار گیرد، این flexibility وجود دارد که rule از access-list حذف کنید.

توجه داشته باشید که Standard Access-list در مقایسه با extended access-list کمتر مورد استفاده قرار می گیرد. زیر به کل IP protocol اجازه یا آن را رد می کند و این هم به دلیل این است که نمی تواند ترافیک پروتکل ها را تشخیص دهد.

خب، حالا با ارائه این توضیحات به سراغ پیکربندی آن می رویم:

لطفا سناریوی تصویر بالا را در نظر داشته باشید یا حتی می توانید در نرم افزار Cisco Packet Tracer آن را پیاده سازی کنید.

مثلا سه بخش فروش، مالی و بازاریابی وجود دارد. بخش فروش دارای شبکه 172.16.40.0/24، بخش مالی دارای شبکه 172.16.50.0/24 و بخش بازاریابی دارای شبکه 172.16.60.0/24 هستند. در حال حاضر، میخواهید اتصال را از بخش فروش به بخش مالی Deny کرده و برای سایرین این را Allow کنید.

ابتدا یک numbered standard access – list را برای deny کردن IP از بخش فروش به بخش مالی پیکربندی می کنیم:

R1# config terminal

R1(config)# access-list 10 deny 172.16.40.0 0.0.0.255

در این نوع ACL همانطور که پیشتر هم اشاره شد نمی توانید یک نوع ترافیک خاص را مانند extended access-list، معرفی و آنها را Permit یا Deny کنید. همچنین توجه داشته باشید که از wildcard mask استفاده شده است(یعنی 0.0.0.255 که به معنی Subnet ماسک 255.255.255.0 است) و همچنین شماره number standard access-list، عدد 10 است.

R1(config)# access-list 110 permit ip any anyسناریوی ما مشخص بود، قرار بود که بخش فروش به بخش مالی Deny شود که اینکار را کردیم ولی از آنجایی که در آخر همه ترافیک ها Deny می شوند و قرار بود سایر بخش ها بتوانند با بخش مالی ارتباط بگیرند، پس رول دیگری با شماره 110 ایجاد کردیم و همه نوع ترافیک مجاز شد. ترافیک ها از بالا به پایین مچ می شوند. اگر با رول اول مچ نشود، با رول دوم مچ خواهد شد.

حالا شما باید access-list ایجاد شده را به اینترفیس روتر Apply کنید:

R1(config)# int fa0/1

R1(config-if)# ip access-group 10 out

همانطور که می دانید standard access-list به مقصد اعمال می شود و حتی اگر access-list را در نزدیکی مقصد هم اعمال کنید باز هم آنچه که مورد نیاز است برآورده خواهد شد. بنابراین به خروجی fa0 / 1 هم می تواند اعمال شود.

Named standard Access-list

باز هم با توجه به همان تصویر بالا، یک named standard access-list را ایجاد خواهیم کرد:

R1(config)# ip access-list standard blockaclبا استفاده از دستور فوق یک access-list با نام blockacl ایجاد کرده ایم.

R1(config-std-nacl)# deny 172.16.40.0 0.0.0.255

R1(config-std-nacl)# permit anyهمان پیکربندی که در numbered access-list ایجاد کردیم را هم در همین استفاده می کنیم.

R1(config)# int fa0/1

R1(config-if)# ip access-group blockacl out

Standard access-list for Telnet example

همانطور که مطلع هستید، نمی توانید یک ترافیک خاص را در standard access-list منع یا Deny کنید. اما با استفاده از access list در vty line، می توانید با استفاده از standard access-list اجازه اتصال به شبکه Telnet را Permit یا Deny کنید.

با توجه به شکل فوق، مقلا تصمیم داریم که از هر بخش از شبکه، Telnet به بخش شبکه مالی را Deny کنید. برای پیکربندی همین مورد:

R1(config)# access-list 10 deny any

R1(config)# line vty 0 4

R1(config-line)# access-class 10 out

نمایش دیدگاه ها (0 دیدگاه)

دیدگاه خود را ثبت کنید: