خوش آموز درخت تو گر بار دانش بگیرد، به زیر آوری چرخ نیلوفری را

بررسی FSMO role ها در اکتیودایرکتوری

Active Directory یا AD استاندارد واقعی برای سرویس های احراز هویت دامین سازمانی می باشد که برای اولین بار در اواخر سال 1999 (در ویندوز سرور 2000) ظاهر شد. از آن زمان تاکنون چندین پیشرفت و آپدیت روی AD انجام شده تا آن را به سیستم احراز هویتی پایدار و ایمن تبدیل کند که امروزه مورد استفاده قرار می گیرد.

در ابتدای کار، AD به وضوح دارای نقصان هایی بود ولی مثلا اگر چندین Domain Controller (DC) در دامین خود می داشتید، بر سر اینکه کدام DC میتواند تغییرات را اعمال کند، کشمکش بین سیستم ها رخ می داد که حتی بعضا تغییرات شما اعمال شده و برخی مواقع اعمال نمی شد. برای رفع این مشکل مایکروسافت حتما می بایست راه حلی را ارائه می کرد.

مایکروسافت مدل Single Master Model را معرفی کرد. یک DC که می تواند تغییراتی در دامین ایجاد کند، در حالی که بقیه به سادگی درخواست های احراز هویت را انجام می دهند. با این حال، زمانی که دامین کنترلر اصلی Down شود، تا زمانی که دامین کنترلر اصلی دیگری مشخص نشود، تغییر امکان پذیر نخواهد بود.

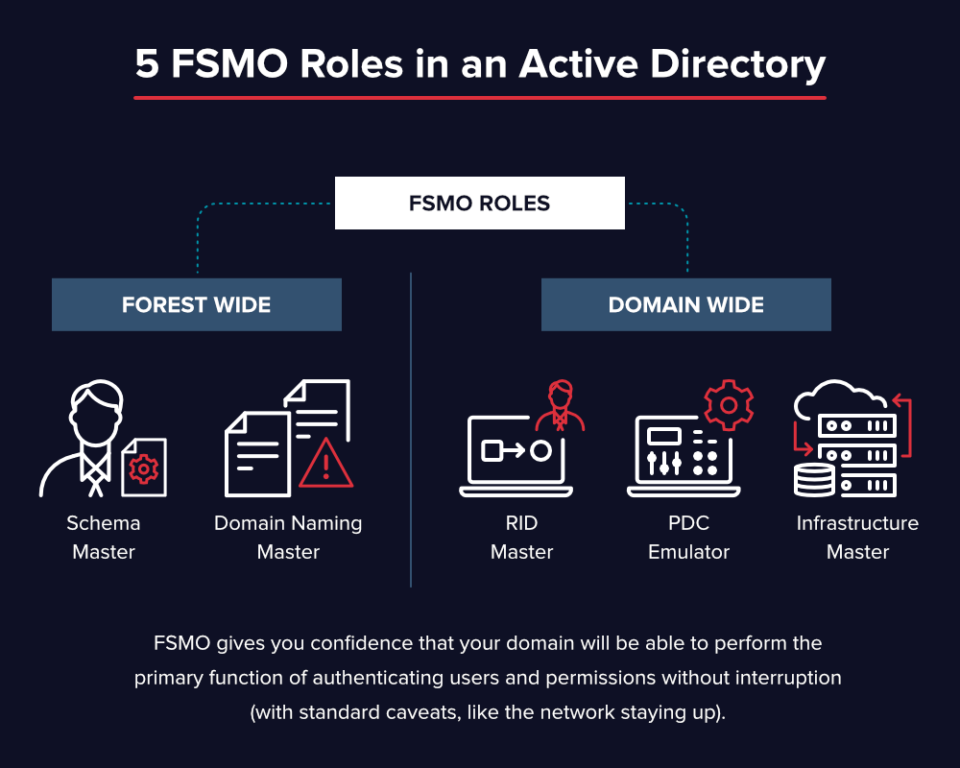

برای رفع این نقص اساسی، مایکروسافت مسئولیت های یک DC را به چند role تقسیم کرد. ادمین ها این نقش ها را در چندین دی سی توزیع می کنند و مایکروسافت این پارادایم را Flexible Single Master Operation (FSMO) می نامد.

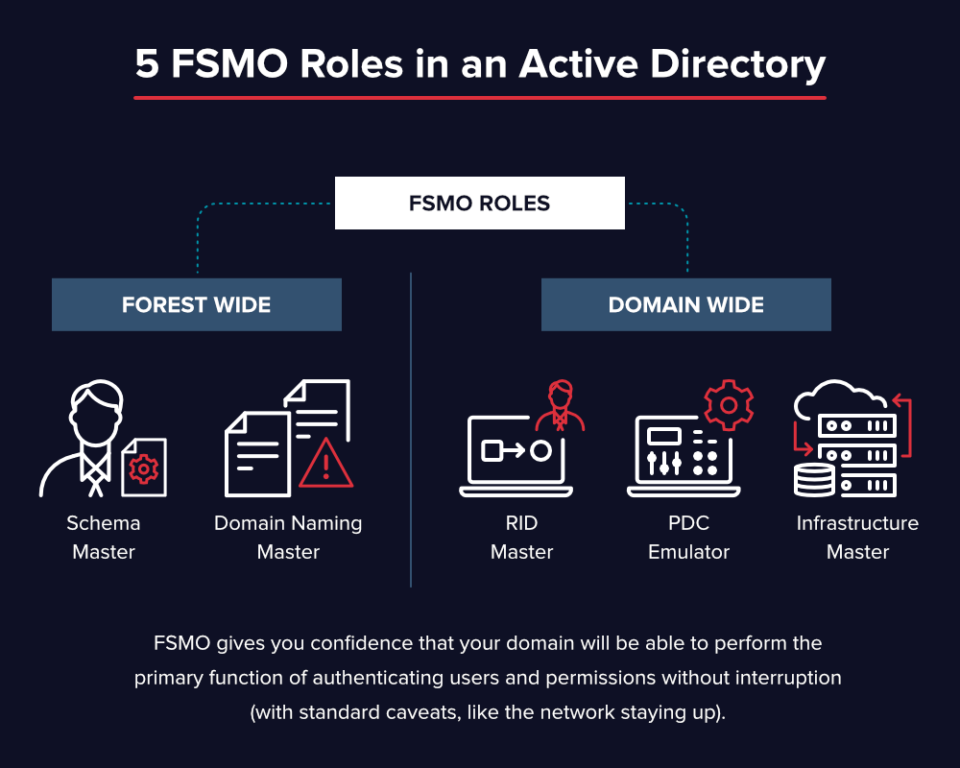

مایکروسافت مسئولیت های یک DC را به 5 نقش جداگانه تقسیم کرد که با هم یک سیستم AD کامل را ایجاد می کنند.

این پنج FSMO Role عباتنداز:

Domain Naming Master: نقش Domain Naming Master اطمینان حاصل می کند که دامین دومی را در همان Forest با همان نام ایجاد نشود.

RID Master: نقش Relative ID Master بلوک هایی از شناسه های امنیتی (SID) را به DC های مختلف اختصاص می دهد که می توانند برای اشیاء جدید ایجاد شده استفاده کنند. هر شی در AD یک SID دارد و چند رقم آخر SID قسمت نسبی است. به منظور جلوگیری از SID یکسان برای چندین شیء، RID Master به هر DC امتیاز اختصاص SID های خاص را می دهد.

PDC Emulator: یک DC با نقش Primary Domain Controller Emulator یک authoritative DC یا DC معتبر در شبکه است. PDC Emulator به درخواست های احراز هویت پاسخ می دهد، پسوردها را تغییر می دهد و Group Policy Objects را مدیریت می کند و ضمن اینکه PDC Emulator نقش Time Server را هم در شبکه دارد.

Infrastructure Master: نقش Infrastructure Master، در حقیقت GUID ها و SID های Distinguished Name یا DN ها را بین دامین ها ترجمه میکند. اگر Infrastructure Master کار خود را به درستی انجام ندهد، SID ها را به جای نام های Resolve شده در Access Control List ها یا ACL ها مشاهده خواهید کرد.

چک کردن FSMO رول ها در دامین کنترلرها

نحوه انتقال FSMO Role به یک دامین کنترلر دیگر

نحوه Seize کردن FSMO role ها در یک دامین کنترلر

در ابتدای کار، AD به وضوح دارای نقصان هایی بود ولی مثلا اگر چندین Domain Controller (DC) در دامین خود می داشتید، بر سر اینکه کدام DC میتواند تغییرات را اعمال کند، کشمکش بین سیستم ها رخ می داد که حتی بعضا تغییرات شما اعمال شده و برخی مواقع اعمال نمی شد. برای رفع این مشکل مایکروسافت حتما می بایست راه حلی را ارائه می کرد.

مایکروسافت مدل Single Master Model را معرفی کرد. یک DC که می تواند تغییراتی در دامین ایجاد کند، در حالی که بقیه به سادگی درخواست های احراز هویت را انجام می دهند. با این حال، زمانی که دامین کنترلر اصلی Down شود، تا زمانی که دامین کنترلر اصلی دیگری مشخص نشود، تغییر امکان پذیر نخواهد بود.

برای رفع این نقص اساسی، مایکروسافت مسئولیت های یک DC را به چند role تقسیم کرد. ادمین ها این نقش ها را در چندین دی سی توزیع می کنند و مایکروسافت این پارادایم را Flexible Single Master Operation (FSMO) می نامد.

مایکروسافت مسئولیت های یک DC را به 5 نقش جداگانه تقسیم کرد که با هم یک سیستم AD کامل را ایجاد می کنند.

این پنج FSMO Role عباتنداز:

Schema Master - one per forest

Domain Naming Master - one per forest

Relative ID (RID) Master - one per domain

Primary Domain Controller (PDC) Emulator - one per domain

Infrastructure Master - one per domain

FSMO Roles: What do They do?

Schema Master: نقش Schema Master در واقع کپی read-write از Active Directory schema را مدیریت می کند. AD Schema همه attribute ها، مانند employee ID، phone number، email، login name که میتوانید آنها را برای یک شی در پایگاه داده AD خود اعمال کنید.Domain Naming Master: نقش Domain Naming Master اطمینان حاصل می کند که دامین دومی را در همان Forest با همان نام ایجاد نشود.

RID Master: نقش Relative ID Master بلوک هایی از شناسه های امنیتی (SID) را به DC های مختلف اختصاص می دهد که می توانند برای اشیاء جدید ایجاد شده استفاده کنند. هر شی در AD یک SID دارد و چند رقم آخر SID قسمت نسبی است. به منظور جلوگیری از SID یکسان برای چندین شیء، RID Master به هر DC امتیاز اختصاص SID های خاص را می دهد.

PDC Emulator: یک DC با نقش Primary Domain Controller Emulator یک authoritative DC یا DC معتبر در شبکه است. PDC Emulator به درخواست های احراز هویت پاسخ می دهد، پسوردها را تغییر می دهد و Group Policy Objects را مدیریت می کند و ضمن اینکه PDC Emulator نقش Time Server را هم در شبکه دارد.

Infrastructure Master: نقش Infrastructure Master، در حقیقت GUID ها و SID های Distinguished Name یا DN ها را بین دامین ها ترجمه میکند. اگر Infrastructure Master کار خود را به درستی انجام ندهد، SID ها را به جای نام های Resolve شده در Access Control List ها یا ACL ها مشاهده خواهید کرد.

FSMO به شما اطمینان می دهد که دامین شما می تواند عملکرد اصلی احراز هویت کاربران و مجوزها را بدون وقفه انجام دهد.

چک کردن FSMO رول ها در دامین کنترلرها

نحوه انتقال FSMO Role به یک دامین کنترلر دیگر

نحوه Seize کردن FSMO role ها در یک دامین کنترلر

نمایش دیدگاه ها (0 دیدگاه)

دیدگاه خود را ثبت کنید: