خوش آموز درخت تو گر بار دانش بگیرد، به زیر آوری چرخ نیلوفری را

بررسی گروه ها در اکتیودایرکتوری

در مقاله قبلی در خصوص نحوه ایجاد گروه در اکتیودایرکتوری صحبت کردیم اما در این مطلب به بررسی انواع گروه ها در اکتیودایرکتوری می پردازیم. درگروه ها می توانید users ها، computersها و حتی Group ها و اشیاء دیگر را عضو کرد و تخصیص هر گونه دسترسی به گروه ها، شامل کل اعضای گروه می شود. در این مطلب در خصوص انواع مختلف گروه های Active Directory ، تفاوت بین آنها، محدوده های گروه صحبت خواهیم کرد.

Active Directory Distribution Groups: از این گروه ها برای ایمیل استفاده می شود(مثلا اگر در درون سازمان تان Exchange Server راه اندازی کرده باشید). ایمیل های ارسالی به این گروه ها به همه کاربران عضو این گروه ها می رسد. این گروه ها امنیتی نیستند و نمی توان برای تخصیص دسترسی به منابع از این گروه ها کمک گرفت.

از نظر فنی ، گروه های Distribution با گروه های Security Groups در یک بیت و آنهم در ویژگی groupType تفاوت دارند. برای یک Security این ویژگی شامل بیت SECURITY_ENABLED می باشد.

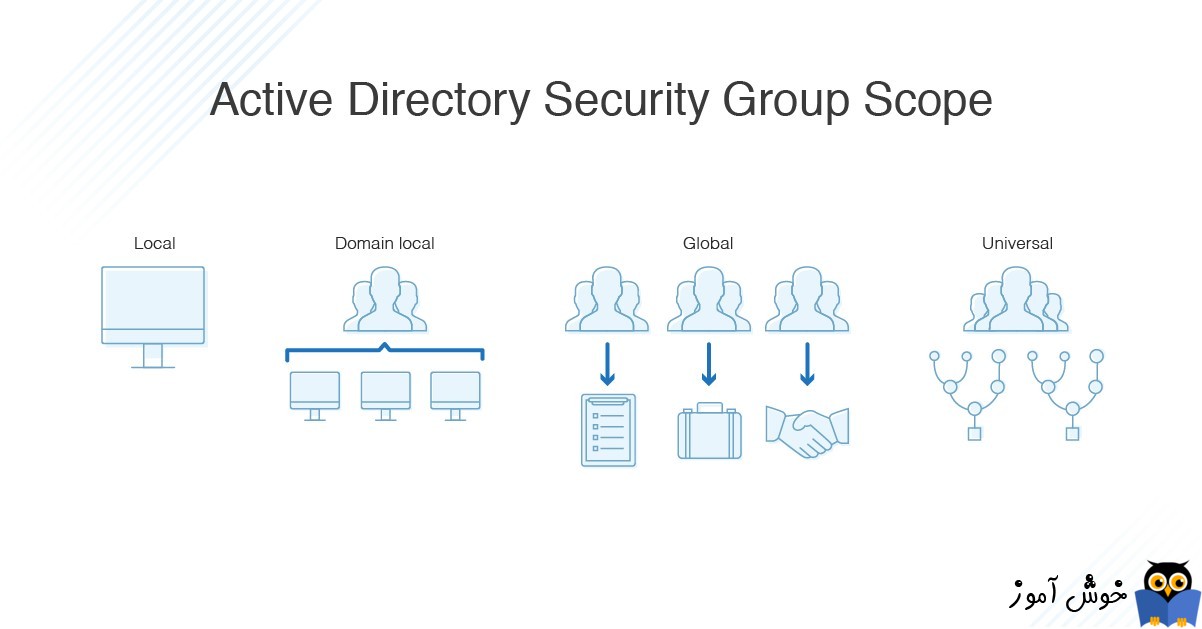

group type ها هم در سه Scope تعریف و تعیین می شوند که به ترتیب:

Domain local: برای مدیریت مجوزهای دسترسی به منابع مختلف دامین(NTFS permission برای فایل ها و فولدر ها، دسترسی ریموت دسکتاپ، استفاده از GPO security filtering و غیره) و فقط در همان دامین قابل استفاده است. یک local group نمی توان در سایر دامنه ها استفاده کرد(گرچه یک گروه لوکال ممکن است شامل کاربران دامین های دیگر باشد). یک گروه local می تواند در یک گروه local دیگر موجود باشد، اما نمی تواند به گروه global اضافه شود.

Global: از این نوع گروه می توان برای دسترسی به منابع در یک دامین دیگر استفاده کرد. در این گروه می توانید فقط از همان دامینی که گروه در آن ایجاد شده است اکانت اضافه کنید. یک گروه global می تواند به سایر گروه های global و local اضافه شود. پس اعضای گروه از همان دامین، ولی دسترسی به منابع سایر دامین ها می تواند داشته باشد.

Universal: توصیه می شود از این نوع در Forest های بزرگ استفاده کنید. با استفاده از این group scope می توانید role ها را تعریف کرده و منابعی را که در چندین دامین توزیع شده اند، مدیریت کنید.

شما می توانید Scope و Type های گروه های اکتیودایرکتوری را تغییر دهید ولی طبق شرایطی:

اگر گروه عضو گروه Global دیگری نباشد، Global Security Group را به گروه Universal می توانید تبدیل کنید.

اگر گروهی عضو یک local domain group نباشد می توانید آن را به universal تبدیل کنید.

یک گروه Global را می توان بدون محدودیت به یک local domain group تبدیل کرد.

یک گروه universal اگر عضو گروه universal دیگری نباشد می تواند به گروه Global تبدیل شود.

در گروه های Built-in اکتیودایرکتوری فقط می توانید گروه ها و یوزرهایی که خودتان ایجاد می کنید را Add کنید. شما نمی توانید گروه های built-in اکتیودایرکتوری را عضو یکدیگر کنید.

با کمک دستور Powershell زیر می توانید لیست همه گروه های Built-in اکتیودایرکتوری را لیست کنید.

اگر سرورتان دسکتاپ است، Powershell را به صورت Run as admin اجرا کنید و در صورتی که ویندوز سرور Core دارید کافیست دستور زیر را در CMD وارد و Enter کنید تا Powershell به صورت Run as admin اجرا شود.

حالا دستور زیر را در پاورشل وارد کنید. فقط توجه داشته باشید که مقادیر خودتان را جایگزین مقادیر زیر کنید.

لطفا توجه داشته باشید که گروه های Built-in اکتیودایرکتوری از فرمت ویژه SID استفاده می کنند:

همانطور که ابتدای مطلب هم اشاره کردیم، در لینک زیر نحوه ایجاد گروه ها در اکتیودایرکتوری را در یک مقاله جداگانه بررسی کردیم. در این خصوص می توانید به لینک زیر مراجعه کنید.

ضمن اینکخ نحوه اضافه کردن کاربران به گروه ها با کمک دستورات خط فرمان در لینک زیر توضیح داده شده است:

ضمن اینکه مطالعه لینک های زیر هم توصیه می شود:

دستور Get-ADUser - یافتن اطلاعات دقیق کاربران در اکتیودایرکتوری با Powershell

دستور Set-ADUser - ویرایش اطلاعات کاربران در اکتیودایرکتوری با Powershell

دستور Get-ADComputer - یافتن اطلاعات دقیق کامپیوترها در اکتیودایرکتوری با Powershell

نحوه چک کردن اعضای گروه ها در اکتیودایرکتوری

Types of Active Directory Groups

Active Directory Security Groups: از این نوع گروه ها برای دسترسی به منابع امنیتی استفاده می شود. به عنوان مثال، شما می خواهید به یک گروه خاص اجازه دسترسی به فایل های موجود در یک فولدر Share شده شبکه ای را بدهید. برای انجام این کار، شما باید یک گروه امنیتی(security group) ایجاد کنید.Active Directory Distribution Groups: از این گروه ها برای ایمیل استفاده می شود(مثلا اگر در درون سازمان تان Exchange Server راه اندازی کرده باشید). ایمیل های ارسالی به این گروه ها به همه کاربران عضو این گروه ها می رسد. این گروه ها امنیتی نیستند و نمی توان برای تخصیص دسترسی به منابع از این گروه ها کمک گرفت.

از نظر فنی ، گروه های Distribution با گروه های Security Groups در یک بیت و آنهم در ویژگی groupType تفاوت دارند. برای یک Security این ویژگی شامل بیت SECURITY_ENABLED می باشد.

group type ها هم در سه Scope تعریف و تعیین می شوند که به ترتیب:

Domain local: برای مدیریت مجوزهای دسترسی به منابع مختلف دامین(NTFS permission برای فایل ها و فولدر ها، دسترسی ریموت دسکتاپ، استفاده از GPO security filtering و غیره) و فقط در همان دامین قابل استفاده است. یک local group نمی توان در سایر دامنه ها استفاده کرد(گرچه یک گروه لوکال ممکن است شامل کاربران دامین های دیگر باشد). یک گروه local می تواند در یک گروه local دیگر موجود باشد، اما نمی تواند به گروه global اضافه شود.

Global: از این نوع گروه می توان برای دسترسی به منابع در یک دامین دیگر استفاده کرد. در این گروه می توانید فقط از همان دامینی که گروه در آن ایجاد شده است اکانت اضافه کنید. یک گروه global می تواند به سایر گروه های global و local اضافه شود. پس اعضای گروه از همان دامین، ولی دسترسی به منابع سایر دامین ها می تواند داشته باشد.

Universal: توصیه می شود از این نوع در Forest های بزرگ استفاده کنید. با استفاده از این group scope می توانید role ها را تعریف کرده و منابعی را که در چندین دامین توزیع شده اند، مدیریت کنید.

شما می توانید Scope و Type های گروه های اکتیودایرکتوری را تغییر دهید ولی طبق شرایطی:

اگر گروه عضو گروه Global دیگری نباشد، Global Security Group را به گروه Universal می توانید تبدیل کنید.

اگر گروهی عضو یک local domain group نباشد می توانید آن را به universal تبدیل کنید.

یک گروه Global را می توان بدون محدودیت به یک local domain group تبدیل کرد.

یک گروه universal اگر عضو گروه universal دیگری نباشد می تواند به گروه Global تبدیل شود.

Default (Built-in) AD Domain Groups

زمانی که یک AD domain جدید تعریف می شود چندین گروه security که Built-in هستند در اسکوپ DomainLocal ایجاد می شوند. از این گروه های از پیش تعریف شده می توان برای کنترل دسترسی به منابع مشترک و واگذاری مجوزهای خاص مدیریتی در سطح دامین استفاده کرد.

در گروه های Built-in اکتیودایرکتوری فقط می توانید گروه ها و یوزرهایی که خودتان ایجاد می کنید را Add کنید. شما نمی توانید گروه های built-in اکتیودایرکتوری را عضو یکدیگر کنید.

با کمک دستور Powershell زیر می توانید لیست همه گروه های Built-in اکتیودایرکتوری را لیست کنید.

اگر سرورتان دسکتاپ است، Powershell را به صورت Run as admin اجرا کنید و در صورتی که ویندوز سرور Core دارید کافیست دستور زیر را در CMD وارد و Enter کنید تا Powershell به صورت Run as admin اجرا شود.

runas /user:administrator powershell.exe

حالا دستور زیر را در پاورشل وارد کنید. فقط توجه داشته باشید که مقادیر خودتان را جایگزین مقادیر زیر کنید.

Get-ADGroup -SearchBase 'CN=Builtin,DC=khoshamoz,DC=com' -Filter * | Format-Table Name,GroupScope,GroupCategory,SID -AutoSize

Administrators DomainLocal Security S-1-5-32-544

Users DomainLocal Security S-1-5-32-545

Guests DomainLocal Security S-1-5-32-546

Print Operators DomainLocal Security S-1-5-32-550

Backup Operators DomainLocal Security S-1-5-32-551

Replicator DomainLocal Security S-1-5-32-552

Remote Desktop Users DomainLocal Security S-1-5-32-555

Network Configuration Operators DomainLocal Security S-1-5-32-556

Performance Monitor Users DomainLocal Security S-1-5-32-558

Performance Log Users DomainLocal Security S-1-5-32-559

Distributed COM Users DomainLocal Security S-1-5-32-562

IIS_IUSRS DomainLocal Security S-1-5-32-568

Cryptographic Operators DomainLocal Security S-1-5-32-569

Event Log Readers DomainLocal Security S-1-5-32-573

Certificate Service DCOM Access DomainLocal Security S-1-5-32-574

RDS Remote Access Servers DomainLocal Security S-1-5-32-575

RDS Endpoint Servers DomainLocal Security S-1-5-32-576

RDS Management Servers DomainLocal Security S-1-5-32-577

Hyper-V Administrators DomainLocal Security S-1-5-32-578

Access Control Assistance Operators DomainLocal Security S-1-5-32-579

Remote Management Users DomainLocal Security S-1-5-32-580

Server Operators DomainLocal Security S-1-5-32-549

Account Operators DomainLocal Security S-1-5-32-548

Pre-Windows 2000 Compatible Access DomainLocal Security S-1-5-32-554

Incoming Forest Trust Builders DomainLocal Security S-1-5-32-557

Windows Authorization Access Group DomainLocal Security S-1-5-32-560

Terminal Server License Servers DomainLocal Security S-1-5-32-561

لطفا توجه داشته باشید که گروه های Built-in اکتیودایرکتوری از فرمت ویژه SID استفاده می کنند:

S-1-5-32-xxx (xxx from 500 to 1000)

همانطور که ابتدای مطلب هم اشاره کردیم، در لینک زیر نحوه ایجاد گروه ها در اکتیودایرکتوری را در یک مقاله جداگانه بررسی کردیم. در این خصوص می توانید به لینک زیر مراجعه کنید.

ضمن اینکخ نحوه اضافه کردن کاربران به گروه ها با کمک دستورات خط فرمان در لینک زیر توضیح داده شده است:

ضمن اینکه مطالعه لینک های زیر هم توصیه می شود:

دستور Get-ADUser - یافتن اطلاعات دقیق کاربران در اکتیودایرکتوری با Powershell

دستور Set-ADUser - ویرایش اطلاعات کاربران در اکتیودایرکتوری با Powershell

دستور Get-ADComputer - یافتن اطلاعات دقیق کامپیوترها در اکتیودایرکتوری با Powershell

نحوه چک کردن اعضای گروه ها در اکتیودایرکتوری

نمایش دیدگاه ها (1 دیدگاه)

دیدگاه خود را ثبت کنید: